Центры поддельных вызовов распространяют вредоносное ПО через электронную почту и бесплатные пробные версии – Microsoft

Киберпреступники стали очень активными в настоящее время, особенно во время пандемии. Вероятно, это связано с тем, что все больше и больше людей используют компьютер и Интернет для работы, учебы и встреч в Интернете со своими близкими. Задача хакера – вставить вредоносное ПО в вашу систему всеми правдами и неправдами, и методы работы могут быть разными во всех случаях. Исследователи кибербезопасности Microsoft выпустили предупреждение о группе злоумышленников, которые распространяют вредоносное ПО BazarLoader через поддельные электронные письма и центры обработки вызовов.

Что такое BazarLoader?

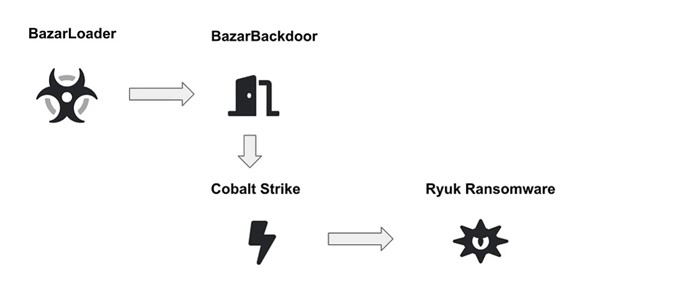

Вредоносная программа BazarLoader помогает хакерам получить бэкдор-доступ к зараженному компьютеру Windows. Как только вредоносная программа загружается на ваш компьютер, она открывает бэкдор, который позволяет злоумышленникам отправлять другие серьезные вредоносные программы, не будучи обнаруженными, и использовать другие компьютеры в той же сети. Как только стратегия будет успешной, хакеры сканируют среду и могут отправить программу-вымогатель, которая может зашифровать ваши файлы и остановить вашу жизнь. Проще говоря, это то, чего не должно быть на вашем компьютере.

Как распространяется BazarLoader Spread?

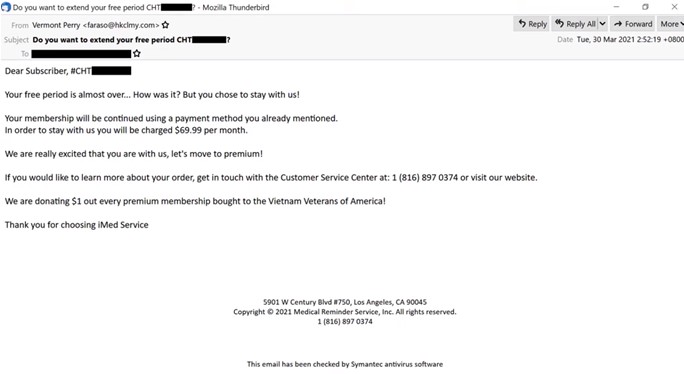

Изображение: Bleeping Computer

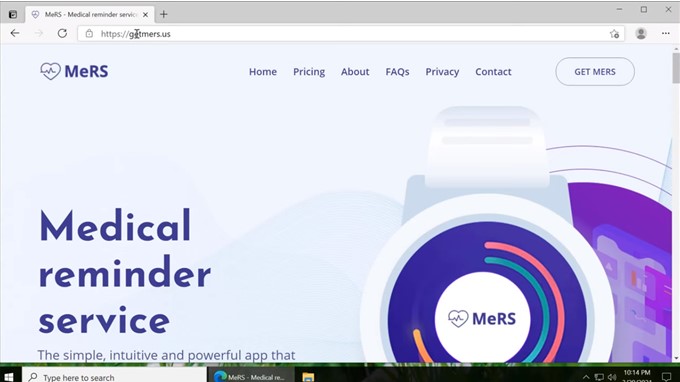

Изображение: Bleeping Computer

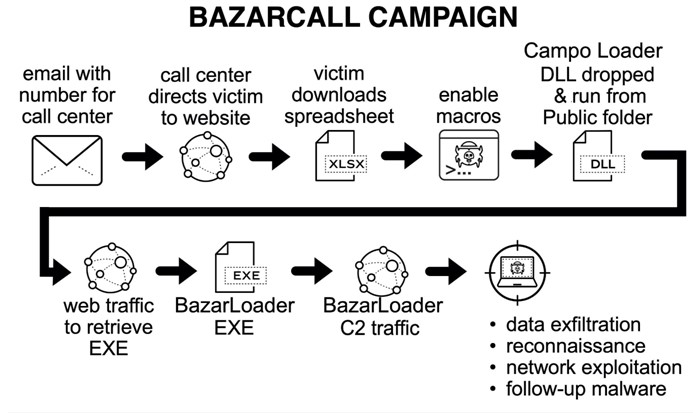

Люди со злым умыслом используют множество различных методов для распространения этой вредоносной программы на ваш компьютер. Некоторые из них заключаются в отправке вложений через поддельные электронные письма или отправке предупреждающих сообщений через электронные письма, которые могут заставить пользователя позвонить по указанному номеру. Как только пользователь набирает номер, звонок поступает в колл-центр, где злоумышленник направляет пользователя перейти на веб-сайт, загрузить файл и выполнить его.

Как была выявлена эта афера?

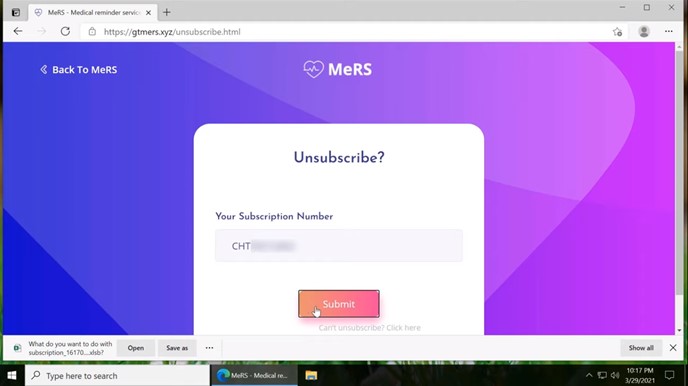

Изображение: Сеть Пало-Альто

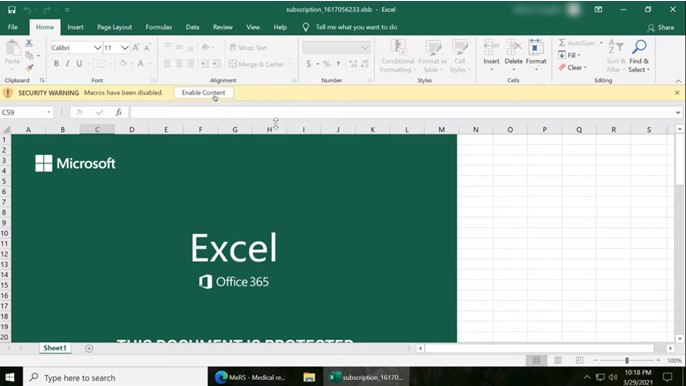

Изображение: Сеть Пало-Альто

Исследователи Microsoft CyberSecurity проследили несколько случаев, которые привели к использованию того же метода работы. Техника на базе колл-центра известна как BazarCall, которая используется для того, чтобы воспользоваться преимуществами сотен тысяч людей, которые не очень разбираются в технологиях. Microsoft Security Intelligence объявила об этом в Twitter, предупредив людей быть очень осторожными и игнорировать поддельные электронные письма и мошеннические звонки. Но проблема здесь в следующем: «Как отличить поддельные звонки и поддельные электронные письма от остальных?»

Злоумышленники значительно улучшили свои методы идентификации людей, на которые они будут направлены, и используют множество различных методов для обмана людей. Microsoft также сообщила, что злоумышленники использовали комплекты для тестирования на проникновение Cobalt Strike, что позволило им получить учетные данные пользователя и базу данных Active Directory.

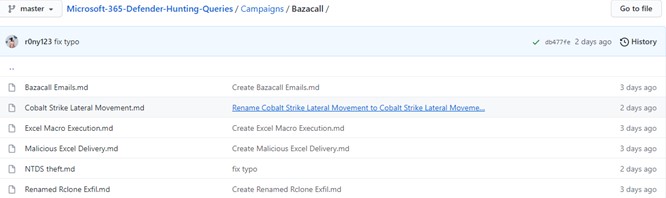

Раньше хакеры отправляли зараженный файл по электронной почте, который теперь легко обнаруживается всеми поставщиками услуг электронной почты и не позволяет пользователям открывать такие электронные письма. Следовательно, хакеры ответили другим методом, который включает отправку пользователю электронного письма с конфиденциальным содержимым без зараженного файла. Эти электронные письма не могут быть обнаружены никакими сканерами безопасности электронной почты, которые существуют сегодня. Приложения Microsoft Defender и Office 365 имеют междоменный видимость и являются одной из лучших надежд против такого типа атак. Microsoft также создала страницу GitHub, на которой представлены последние обновления о мошенниках BazarCall.

Изображение: GitHub

Изображение: GitHub

Как выполняется методика BazarCall?

Вот пример того, как этот метод используется для проникновения на ПК. Это может помочь вам сохранять осторожность в случае получения таких писем или звонков.

Примечание. Не забудьте распространить эту информацию среди всех своих близких, чтобы они могли быть осторожными в отношении такого мошенничества.

Шаг 1. Пользователь получает электронное письмо о том, что срок действия какой-то пробной подписки, на которую он подписался, истекает. По истечении срока подписка будет автоматически активирована, и расходы будут автоматически списаны с их кредитной карты. В нем также говорится, что они должны позвонить по указанному номеру, чтобы отменить подписку и предотвратить списание средств с кредитной карты.

Шаг 2: пользователь приходит в ужас из-за неожиданных сборов, которые будут взиматься с него / нее, и звонит по предоставленному номеру.

Шаг 3. Человек, ответивший на звонок, может иметь или не располагать какой-либо информацией о пользователе. Затем пользователя попросят ввести определенные личные данные, такие как имя, телефон и адрес электронной почты.

Шаг 4: Пользователь будет уверен в решении проблемы и направлен на поддельный веб-сайт, где его попросят ввести номер подписки, указанный в электронном письме. Затем на компьютер пользователя будет загружен файл Excel.

Шаг 5: Оператор колл-центра попросит пользователя запустить файл.

Шаг 6: Файл, являющийся файлом Excel, откроется в MS Excel, и пользователю будет предложено включить макросы в Excel и, таким образом, запустить вредоносное ПО в системе. Оператор центра обработки вызовов сообщит, что его подписка деактивирована и с кредитной карты не будет взиматься комиссия.

Как предотвратить атаки вредоносных программ?

Как я упоминал ранее, киберпреступники используют разные хитроумные методы, поэтому их нелегко идентифицировать. Они также не следуют одному и тому же набору шагов все время, и это затрудняет предоставление одного набора превентивных мер, которые могут сработать в одной конкретной ситуации, но потерпеть неудачу в другой. Единственный способ – следить за своими кредитными картами и следить за тем, чтобы вы не посещали веб-сайты, которые не следуют протоколу HTTPS. Констанс Бдительность и знание ваших денежных дел и услуг, на которые вы подписались, всегда важны.

Например, это действительно происходит, когда аналогичная афера находится в процессе, когда пользователь понимает во время разговора, что у него никогда не было кредитной карты, с самого начала, так как же с него будут взиматься деньги? И звонок резко обрывается.

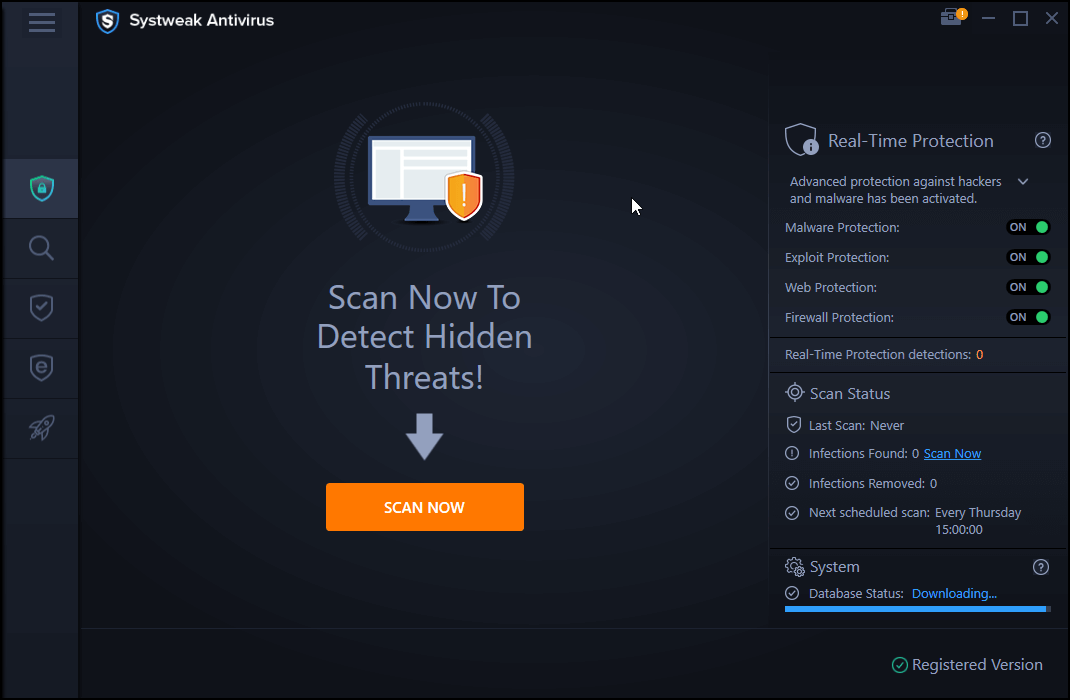

Антивирус в реальном времени может стать спасителем

Антивирус в реальном времени – это программа, которая сканирует ваш компьютер 24/7 всякий раз, когда он включен, и выявляет потенциальные угрозы, которые, возможно, еще не обновлены в списке описаний вирусов. Этот список часто обновляется организациями, занимающимися антивирусным программным обеспечением, и включает в себя список последних обнаруженных вирусов и вредоносных программ. Однако, когда дело доходит до выявления вредоносных программ, которых нет в списке, вам потребуется антивирусное программное обеспечение, обеспечивающее защиту от эксплойтов. Есть несколько антивирусов, которые одновременно обеспечивают сканирование в реальном времени и защиту от эксплойтов, и один из надежных антивирусов, которые мы используем, – это Systweak Antivirus.

- Systweak Antivirus обеспечивает защиту в режиме реального времени, круглосуточно и без выходных.

- Облегчает различные режимы сканирования в соответствии с потребностями клиента.

- Обеспечивает безопасный просмотр веб-страниц с помощью расширения StopAll Ads.

- Помогает удалить элементы автозагрузки, которые замедляют время загрузки вашего компьютера.

- Повышает общую производительность системы и является универсальным решением.

Последнее слово в колл-центрах распространяют вредоносное ПО через поддельные электронные письма и бесплатные пробные версии – Microsoft

Вредоносное ПО всегда было неприятным фрагментом кода в течение очень долгого времени. И не существует универсального решения, которое предотвратило бы их проникновение в них. После того, как вредоносное ПО будет идентифицировано антивирусными компаниями. Новое вредоносное ПО разрабатывается злоумышленниками, которые используются для обмана людей до тех пор, пока не будет найдено лекарство от этого нового вредоносного ПО. И цикл продолжается. Единственный возможный способ – установить на свой компьютер антивирусное приложение, работающее в реальном времени, и сохранять бдительность в отношении того, что вы делаете на своем компьютере.